Stories

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

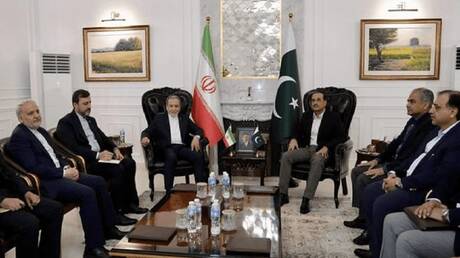

عراقجي من إسلام آباد: لا لقاء مع الأمريكيين ولا مفاوضات نووية

![عراقجي من إسلام آباد: لا لقاء مع الأمريكيين ولا مفاوضات نووية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

التلفزيون الإيراني: استئناف الرحلات الدولية عبر مطار الإمام الخميني في طهران

![التلفزيون الإيراني: استئناف الرحلات الدولية عبر مطار الإمام الخميني في طهران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران.. تفكيك قنبلة GBU-39 استقرت على عمق 13 مترا تحت مبنى سكني (صورة)

![إيران.. تفكيك قنبلة GBU-39 استقرت على عمق 13 مترا تحت مبنى سكني (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الأمريكي يكشف عن المدمّرة التي تقود حصار الموانئ الإيرانية (صورة)

![الجيش الأمريكي يكشف عن المدمّرة التي تقود حصار الموانئ الإيرانية (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

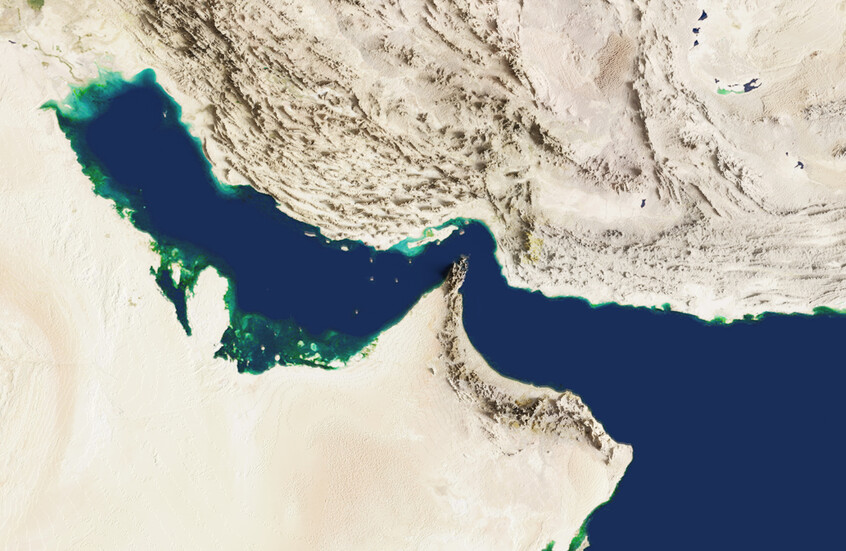

فارس تنشر فيديو للسفن المتكدسة في مضيق هرمز.. "أخر المستجدات" (فيديوهات)

![فارس تنشر فيديو للسفن المتكدسة في مضيق هرمز.. "أخر المستجدات" (فيديوهات)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لافروف يبحث مع نظيره الإماراتي أزمة هرمز

![لافروف يبحث مع نظيره الإماراتي أزمة هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

برعاية مصرية.. ناد أمريكي يجهز عرضا ضخما لضم محمد صلاح

![برعاية مصرية.. ناد أمريكي يجهز عرضا ضخما لضم محمد صلاح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زاد الطين بلة.. لاعب غولف يخلع قميصه في موقف محرج (فيديو)

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. السوري عمر السومة يهدر أغرب فرصة في الدوري السعودي

#اسأل_أكثر #Question_MoreRT STORIES

مفاجأة مدوية.. بطولة "رولان غاروس" كارلوس ألكاراز

![مفاجأة مدوية.. بطولة "رولان غاروس" كارلوس ألكاراز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رياض محرز يضفي غموضا على مستقبله مع منتخب الجزائر

![رياض محرز يضفي غموضا على مستقبله مع منتخب الجزائر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

السيارات تسير للخلف.. فيديو وحيد على الانترنت لسباق "فريد" من نوعه في عالم السيارات

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

لافروف: تصريحات الاتحاد الأوروبي حول الخطوط الحمراء سخافة وعنصرية

![لافروف: تصريحات الاتحاد الأوروبي حول الخطوط الحمراء سخافة وعنصرية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوساطة إماراتية أمريكية.. روسيا تستعيد 193 عسكريا وتفرج عن 193 أسيرا أوكرانيا في صفقة تبادل

![بوساطة إماراتية أمريكية.. روسيا تستعيد 193 عسكريا وتفرج عن 193 أسيرا أوكرانيا في صفقة تبادل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية تحصي خسائر قوات كييف خلال أسبوع

![الدفاع الروسية تحصي خسائر قوات كييف خلال أسبوع]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يرد على "نصيحة" الأمير هاري بشأن أوكرانيا ويؤكد مواصلة الجهود الأمريكية لتسوية الصراع

![ترامب يرد على "نصيحة" الأمير هاري بشأن أوكرانيا ويؤكد مواصلة الجهود الأمريكية لتسوية الصراع]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زالوجني: الضربات الروسية على خطوط إمدادنا تجعل من المستحيل شن أي هجوم

![زالوجني: الضربات الروسية على خطوط إمدادنا تجعل من المستحيل شن أي هجوم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مدفيديف: القرض الأوروبي لكييف خديعة جديدة وعبء سداده سيقع على كاهل الشعوب الأوروبية

![مدفيديف: القرض الأوروبي لكييف خديعة جديدة وعبء سداده سيقع على كاهل الشعوب الأوروبية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![هدنة بين حزب الله وإسرائيل]()

هدنة بين حزب الله وإسرائيل

RT STORIES

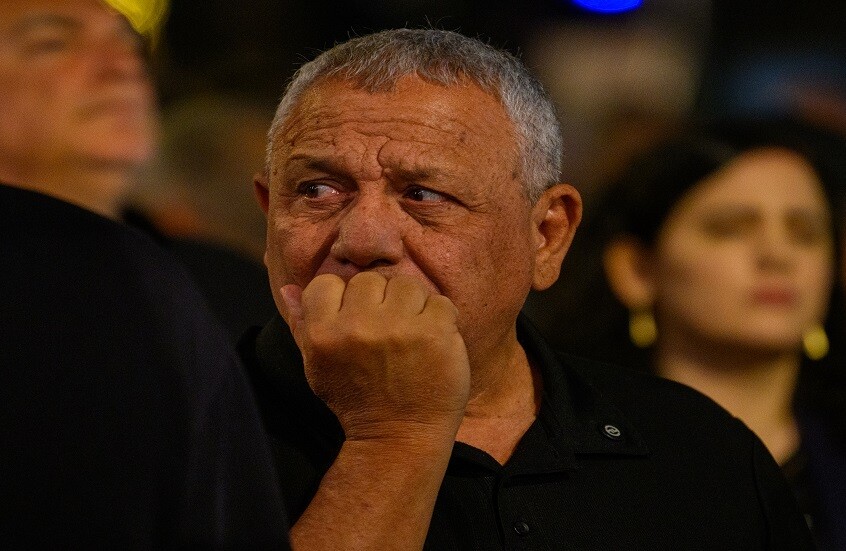

غضب عارم في شمال إسرائيل من وقف إطلاق النار على جبهة لبنان: "نتنياهو أسير لدى ترامب"

![غضب عارم في شمال إسرائيل من وقف إطلاق النار على جبهة لبنان: "نتنياهو أسير لدى ترامب"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تقرير عبري صادم للإسرائيليين: وضع إسرائيل أسوأ مما كان عليه قبل "زئير الأسد" في جميع الجبهات!

![تقرير عبري صادم للإسرائيليين: وضع إسرائيل أسوأ مما كان عليه قبل "زئير الأسد" في جميع الجبهات!]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

السفير الإسرائيلي لدى واشنطن: على لبنان الاعتراف بالوجود المؤقت لجيشنا وحقنا في الدفاع عن النفس

![السفير الإسرائيلي لدى واشنطن: على لبنان الاعتراف بالوجود المؤقت لجيشنا وحقنا في الدفاع عن النفس]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزارة الصحة اللبنانية: مقتل 6 أشخاص جراء غارات إسرائيلية على الجنوب خلال الساعات الـ24 الماضية

![وزارة الصحة اللبنانية: مقتل 6 أشخاص جراء غارات إسرائيلية على الجنوب خلال الساعات الـ24 الماضية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الاتحاد الأوروبي يبحث مع بيروت نشر قوة أوروبية تدعم الجيش اللبناني في نزع سلاح "حزب الله"

![الاتحاد الأوروبي يبحث مع بيروت نشر قوة أوروبية تدعم الجيش اللبناني في نزع سلاح "حزب الله"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

غارات إسرائيلية تستهدف عددا من المناطق في جنوب لبنان

![غارات إسرائيلية تستهدف عددا من المناطق في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة بين حزب الله وإسرائيل]() هدنة بين حزب الله وإسرائيل

هدنة بين حزب الله وإسرائيل

-

![فيديوهات]()

فيديوهات

RT STORIES

انفجارات جراء حريق هائل يلتهم مصنعا كيميائيا في بريطانيا

![انفجارات جراء حريق هائل يلتهم مصنعا كيميائيا في بريطانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سفن الشحن وناقلات النفط تتوقف في مضيق هرمز مع استمرار إغلاقه من قبل الحرس الثوري الإيراني

![سفن الشحن وناقلات النفط تتوقف في مضيق هرمز مع استمرار إغلاقه من قبل الحرس الثوري الإيراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صورة تذكارية للزعماء العرب المشاركين في قمة المجلس الأوروبي

![صورة تذكارية للزعماء العرب المشاركين في قمة المجلس الأوروبي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رصد طائرات مدمرة في مطار مهرآباد بطهران عقب الضربات الأمريكية الإسرائيلية على إيران

![رصد طائرات مدمرة في مطار مهرآباد بطهران عقب الضربات الأمريكية الإسرائيلية على إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"افتحوا الطريق".. أطفال فلسطينيون يحتجون أمام أسلاك شائكة نصبها مستوطنون مطالبين بالوصول إلى مدرستهم

!["افتحوا الطريق".. أطفال فلسطينيون يحتجون أمام أسلاك شائكة نصبها مستوطنون مطالبين بالوصول إلى مدرستهم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إحياء لذكراهم.. عرض حقائب وأحذية لضحايا مدرسة للبنات في ميناب في ساحة ولي العصر بطهران

![إحياء لذكراهم.. عرض حقائب وأحذية لضحايا مدرسة للبنات في ميناب في ساحة ولي العصر بطهران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

خبير روسي: يمكن للقراصنة اختراق أي جهاز ذكي تقريبا عبر البلوتوث

قال المحلل الرائد في مجال الأمن السيبراني بشركة MТС Web Services الروسية جميل مجيدوف إنه من خلال البلوتوث يمكن لقراصنة المعلومات اختراق أي جهاز تقريبا.

ومن بين تلك الجهزة الهواتف الذكية والأجهزة اللوحية وأجهزة الكمبيوتر المنزلية.

ويستخدم المهاجمون برامج خاصة تساعد في اكتشاف اتصالات البلوتوث النشطة القريبة، ويمكنهم أيضا معرفة الشبكات التي اتصل بها جهاز المستخدم سابقا".

وأوضح قائلا:"عندما يكتشف القراصنة مثل هذه العلاقات وسجل الاتصالات يمكنهم خداع جهاز البلوتوث الخاص عن طريق إنشاء شبكة موثوق بها يتحكمون فيها. وبعد ذلك سيتصل هاتف المستخدم بها تلقائيا".

وأشار الخبير إلى أن مثل هذا المخطط يسمح باختراق أي معلومات موجودة على الجهاز والتحكم في الجهاز والأدوات الذكية المرتبطة به أو تعطيله وكذلك اعتراض البيانات وإدخال تغييرات عليها، وتنزيل البرامج الضارة وتتبع موقع المستخدم. وفي أغلب الأحيان تحدث مثل هذه الاختراقات، حسب الخبير، في الأماكن العامة، ولهذا يحتاج المهاجمون فقط إلى جهاز كمبيوتر محمول عادي ومحول بلوتوث رخيص وبرامج خاصة.

"احذروا الأساليب الجديدة".. خبير روسي يحذّر من تقنيات "التزييف العميق"

ومن أجل الحماية من مثل هذه الهجمات، يوصي مجيدوف بإيقاف تشغيل تقنية البلوتوث عند عدم الحاجة إليها، خاصة في الأماكن العامة. ومن الضروري أيضا فصل وظائف تبادل البيانات التي تستخدم تقنيات Bluetooth، مثل AirDrop، في إعدادات التطبيق. ويجب تشغيلها فقط في تلك اللحظات التي يتلقى فيها المستخدم بيانات من مصدر مألوف.

يجب أيضا استخدام كلمات مرور قوية وعدم قبول طلبات الاتصال من أجهزة غير معروفة. وستساعد التحديثات المنتظمة أيضا على زيادة موثوقية الجهاز الذكي لأن المطورين يقومون بعد التحديث بإغلاق نقاط الضعف والثغرات المكتشفة في Bluetooth. ولا ينصح الخبير أيضا بإتاحة الوصول إلى Bluetooth لجميع التطبيقات المتتالية: من الأفضل تكوين إعدادات الرؤية بحيث لا تتمكن من اكتشاف الجهاز الذكي سوى تلك الأدوات الذكية التي تم الاتصال بينها بالفعل.

هناك خمسة أنواع من الهجمات عن طريق البلوتوث. ومن بينها، على وجه الخصوص، BlueJacking عندما يعترض المهاجم جهاز Bluetooth الخاص بالضحية ويرسل إعلانات غير مرغوب فيها أو أنواع أخرى من الرسائل غير المرغوب فيها منه إلى أجهزة قريبة، وBlueSnarfing عندما يتصل المهاجم بالجهاز عبر البلوتوث ويسرق البيانات الشخصية.

المصدر: نوفوستي

إقرأ المزيد

تحذير أمني: ثغرة في التعرف على الوجه تهدد هواتف ذكية واسعة الانتشار

حذّرت منظمة Which؟ من ثغرة أمنية واسعة في أنظمة التعرف على الوجه في عدد كبير من الهواتف الذكية، بعد أن أظهرت اختبارات أن هذه التقنية يمكن خداعها بسهولة باستخدام صور مطبوعة.

التعليقات